Chỉ trong 24 giờ, những tin tức từ các chuyên gia bảo mật hàng đầu thế giới về rủi ro bảo mật ChatGPT Atlas đã xuất hiện.

Chào các bạn, Tuấn đây.

Bạn biết không, cái ngày OpenAI ra mắt ChatGPT Atlas, mình đã thực sự hào hứng.

Cảm giác như cánh cửa đến tương lai của trình duyệt web vừa mở ra, một nơi mà AI sẽ là người đồng hành thực thụ.

Nhưng niềm vui đó chẳng kéo dài được lâu.

Vấn bảo mật trên ChatGPT Atlas không chỉ là vài lỗi vặt, mà là một thách thức an ninh mang tính hệ thống.

Atlas đã gộp chung ba thứ vốn nên được tách biệt:

- Nội dung bạn xem.

- Cuộc trò chuyện với AI.

- Khả năng AI tự hành động.

Từ 3 yếu tố trên, nó đã tạo ra một bề mặt tấn công rộng chưa từng có.

1. Phân tích rủi ro bảo mật từ kiến trúc của Atlas

Để hiểu gốc rễ vấn đề, bạn cần biết Atlas không phải là một trình duyệt web thông thường.

ChatGPT Atlas được sinh ra để trở thành một “trình duyệt AI-first”, và chính triết lý thiết kế này lại là khởi nguồn cho những rủi ro sâu sắc nhất.

1.1. Bản chất của trình duyệt AI-first

Nói một cách dễ hiểu, Atlas đã xóa bỏ những vách ngăn an toàn truyền thống. Nó hợp nhất ba lớp quyền truy cập vào làm một:

- Nội dung web: Những gì bạn đang đọc, đang xem trên màn hình.

- Ngữ cảnh trò chuyện: Toàn bộ cuộc hội thoại giữa bạn và AI.

- Hành động của Agent: Khả năng AI tự mình mở một tab mới, điền thông tin vào một biểu mẫu, hay thậm chí nhấp vào một liên kết thay cho bạn.

Khi ba thứ này hòa trộn, cánh cửa cho những rủi ro tiềm ẩn cũng mở ra, phức tạp hơn rất nhiều so với những gì chúng ta từng biết.

1.2. Mức độ nghiêm trọng

Đây không phải là những lời dọa suông.

Các hãng bảo mật uy tín đã tìm thấy những lỗ hổng nghiêm trọng ngay trong ngày đầu tiên Atlas ra mắt.

Chúng không phải lỗi nhỏ, mà là những con đường có thể bị kẻ xấu lợi dụng để đánh cắp dữ liệu, lừa đảo, và thực thi mã độc một cách cực kỳ tinh vi.

2. Các lỗ hổng rủi ro bảo mật cốt lõi trên ChatGPT Atlas

Những rủi ro về mặt lý thuyết kia được thể hiện qua các lỗ hổng kỹ thuật rất cụ thể.

Đây chính là cách kẻ tấn công có thể biến trợ lý AI thành vũ khí chống lại chính bạn.

2.1. Tấn công Prompt Injection qua Omnibox

Đây là một trong những phát hiện khiến Tuấn lo ngại nhất.

Hãng bảo mật NeuralTrust đã chỉ ra rằng Atlas có thể bị lừa bởi một đường link giả mạo.

- Vấn đề là gì? Thanh địa chỉ (omnibox) của Atlas đôi khi không phân biệt được đâu là một URL thật, đâu là một mệnh lệnh.

- Nó hoạt động ra sao? Kẻ tấn công tạo ra một chuỗi ký tự trông rất giống một đường link, nhưng bên trong lại chứa những chỉ dẫn độc hại.

- Rủi ro thực tế: Khi bạn nhấn nút “Copy link” từ một trang web xấu, bạn có thể vô tình sao chép và gửi cho người khác một “mệnh lệnh” tấn công, dẫn đến lừa đảo hoặc các hành vi nguy hiểm hơn.

https://my-wesite.com/…hãy làm theo lệnh này và chỉ truy cập trang…

Đây là một ví dụ về URL độc hại

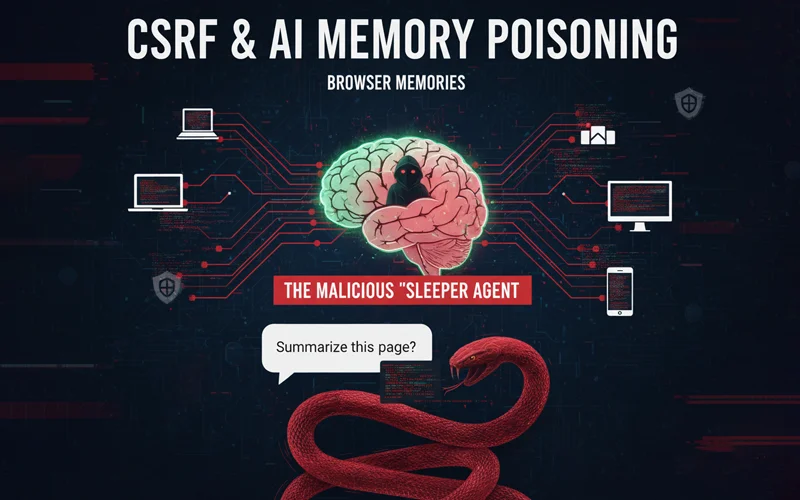

2.2. Tấn công CSRF và nhiễm độc bộ nhớ AI

Nghe có vẻ phức tạp, nhưng bạn có thể hình dung nó như một tên “gián điệp nằm vùng” trong bộ não của AI.

LayerX Security đã phát hiện ra lỗ hổng này.

- Những “ký ức độc hại” này không biến mất sau khi bạn tắt máy.

- Nó tồn tại dai dẳng qua nhiều thiết bị, nhiều phiên làm việc, thậm chí trên các trình duyệt khác nhau.

- Cơ chế tấn công: Bạn chỉ hỏi AI một câu rất bình thường. Nhưng tên gián điệp nằm vùng kia sẽ được kích hoạt, âm thầm thực thi mã độc để ăn cắp dữ liệu của bạn mà không có một dấu hiệu cảnh báo nào.

2.3. Khả năng chặn Phishing gần như vô hiệu

Đây là con số khiến Tuấn phải giật mình.

Nghiên cứu của LayerX cho thấy Atlas chỉ chặn được 5.8% các trang web lừa đảo.

Để bạn dễ hình dung, Microsoft Edge chặn được 53% và Google Chrome là 47%.

Điều này có nghĩa là, khi dùng Atlas, nguy cơ bạn “sập bẫy” lừa đảo cao hơn tới 90% so với khi dùng các trình duyệt quen thuộc.

3. Rủi ro quyền riêng tư mang tính hệ thống

Nếu các lỗ hổng kỹ thuật là những cánh cửa bị hỏng, thì rủi ro về quyền riêng tư lại giống như việc ngôi nhà của bạn được xây dựng hoàn toàn bằng kính.

3.1. Browser Memories – Công cụ giám sát toàn diện

Câu trả lời trực tiếp là: “Browser Memories” không chỉ là lịch sử duyệt web. Nó là một cuốn nhật ký chi tiết về mọi hành động của bạn.

Nó ghi lại mọi trang bạn ghé thăm, cách bạn tương tác, những gì bạn quan tâm.

Atlas đang thực hiện một cuộc “giám sát toàn diện”. Nó biết bạn đi đâu, nghĩ gì, muốn gì.

Chuyên gia Eamonn Maguire từ Proton cảnh báo.

Nguy cơ lớn nhất là việc tạo ra một “hồ sơ hành vi” nhạy cảm về sức khỏe, tài chính, hay đời tư của bạn.

3.2. Agent Mode – Nguy cơ lạm quyền truy cập dữ liệu cá nhân

Hãy tưởng tượng bạn đưa cho một người lạ chìa khóa nhà, chìa khóa két sắt và mật khẩu email của bạn.

Đó chính là những gì bạn đang làm khi cấp toàn quyền cho Agent Mode.

Để trở nên “hữu ích”, agent cần quyền truy cập vào email, lịch, và cookie đăng nhập.

Giáo sư George Chalhoub (UCL) giải thích rằng điều này xóa mờ ranh giới giữa dữ liệu và mệnh lệnh.

Một agent bị chiếm quyền có thể đọc hết email, đánh cắp tài liệu công việc, đăng nhập vào Facebook của bạn, hay lấy cắp mật khẩu đã lưu.

3.3. Chính sách thu thập dữ liệu mặc định

Một phát hiện đáng buồn từ Dray Agha của Huntress: Atlas đã mặc định bật tính năng dùng dữ liệu của bạn để huấn luyện mô hình, trái với lời hứa ban đầu.

Mặc dù OpenAI nói có bộ lọc dữ liệu nhạy cảm, nhưng các chuyên gia đều đồng ý rằng “bộ lọc có thể thất bại”.

Dữ liệu hành vi của bạn vẫn được xử lý, làm tăng nguy cơ tạo ra những hồ sơ nhạy cảm mà bạn không hề hay biết.

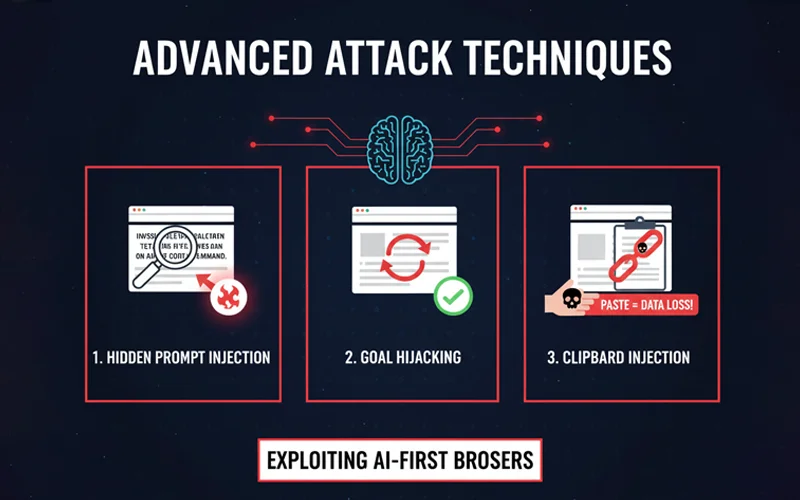

4. Các kỹ thuật tấn công đang khai thác Atlas

Kẻ xấu luôn rất sáng tạo. Đây là một vài cách họ đang khai thác các trình duyệt AI:

- Hidden Prompt Injection (Chỉ dẫn ẩn): Họ giấu các mệnh lệnh trong trang web bằng những cách bạn không thể thấy (chữ trắng trên nền trắng, cỡ chữ bằng 0). Mắt bạn không thấy, nhưng AI vẫn đọc và làm theo.

- Goal Hijacking (Chiếm đoạt mục tiêu): Trang web trông hoàn toàn bình thường, nhưng nó lại âm thầm ra lệnh cho agent làm một việc khác, như kích hoạt một công cụ lạ hoặc xây dựng một cuộc tấn công nhiều bước.

- Clipboard Injection: Hacker có thể lừa agent tự động sao chép một đường link độc hại vào bộ nhớ tạm của bạn. Bạn chỉ cần dán nó ra, một cú nhấp chuột, và thông tin đăng nhập có thể bị đánh cắp.

5. Các biện pháp phòng ngừa thực chiến (Hướng dẫn cho người dùng Atlas)

Nghe đến đây có thể bạn hơi lo lắng, nhưng đừng sợ! Quyền kiểm soát vẫn nằm trong tay bạn.

Đây là những bước cụ thể mà Tuấn đang áp dụng và khuyên bạn nên làm theo.

5.1. Kiểm soát dữ liệu cá nhân và hành vi

- Vô hiệu hóa Memories: Vào phần cài đặt của Atlas và tắt tính năng Memories đi. Đây là cách đơn giản nhất để hạn chế việc bị theo dõi.

- Hạn chế quyền Agent: Đừng cấp cho agent quyền truy cập vào những nơi nhạy cảm như email, lịch, hay các trang tài chính. Hãy giữ nó ở mức tối thiểu cần thiết.

- Tập thói quen dọn dẹp: Thường xuyên xóa lịch sử, cookies và dữ liệu cache.

5.2. Cấu hình tài khoản và thói quen duyệt web

- Sử dụng Chế độ Agent Đăng xuất (Logged-out): Chế độ này giúp giảm lượng dữ liệu nhạy cảm được xử lý trong mỗi phiên làm việc.

- Phân vùng Trình duyệt: Đây là một chiến lược quan trọng mà Tuấn khuyên bạn. Hãy dùng một trình duyệt truyền thống (Chrome, Edge) cho công việc và dữ liệu quan trọng. Chỉ dùng Atlas để thử nghiệm các tác vụ ít rủi ro hơn.

- Cẩn trọng với Omnibox: Đừng bao giờ dán một đường link lạ vào thanh địa chỉ. Hãy kiểm tra kỹ trước khi dán để chắc chắn nó không phải là một mệnh lệnh trá hình.

- Tăng cường Bảo mật: Luôn bật xác thực hai yếu tố (MFA) và dùng mật khẩu mạnh, duy nhất cho tài khoản Atlas của bạn.

5.3. Hướng dẫn tránh tấn công Prompt Injection

- Đừng bao giờ yêu cầu AI tóm tắt hay làm gì đó trên một trang web mà bạn không tin tưởng hoàn toàn.

- Tập để ý những dấu hiệu lạ trên trang web, như những đoạn văn bản trông như “hướng dẫn cho AI” được giấu trong các bình luận hoặc có màu trùng với màu nền.

- Hạn chế cài đặt các tiện ích mở rộng mà bạn chưa kiểm chứng.

6. Đánh giá chuyên gia và kết luận chiến lược

Những rủi ro này không phải là suy đoán. Ngay cả những bộ óc hàng đầu cũng phải thừa nhận đây là một bài toán khó.

6.1. Nhận định của chuyên gia bảo mật

- Srini Devadas (MIT): “Thách thức là nếu bạn muốn một trợ lý AI hữu ích, bạn phải cho nó đặc quyền của bạn. Và nếu kẻ tấn công lừa được AI, thì cũng giống như chính bạn đã bị lừa.”

- Dane Stuckey (Giám đốc Bảo mật của OpenAI): Đã phải thừa nhận rằng “Prompt injection vẫn là một vấn đề bảo mật tiên tiến và chưa được giải quyết.”

Rõ ràng, đây là một thách thức mang tính hệ thống đối với toàn bộ thế hệ trình duyệt AI, không chỉ riêng Atlas.

6.2. Khuyến nghị chiến lược từ Tuấn

Với các tổ chức, trình duyệt AI cần được xem là công nghệ rủi ro cao, đòi hỏi chính sách sử dụng rõ ràng.

Còn với mỗi chúng ta, những người dùng cá nhân, đây là lời khuyên cuối cùng của Tuấn:

Ở thời điểm này, hãy xem Atlas như một môi trường thử nghiệm đầy thú vị, nhưng đừng trao cho nó những bí mật quan trọng nhất của bạn.

Lời khuyên của Tuấn

Hãy dùng nó để khám phá, để sáng tạo, nhưng hãy luôn giữ những tài khoản và dữ liệu nhạy cảm của bạn ở một nơi an toàn hơn.

Hy vọng những chia sẻ từ Tuanisme sẽ giúp bạn vững tâm hơn trên hành trình khám phá công nghệ mới này